OPUBLIKOWANO: 11 lutego 2026

W praktyce najcenniejszy asystent AI nie kończy się na „poradzie”. Kończy się na wykonaniu zadania: zrobieniu zrzutu ekranu, uruchomieniu komendy, pobraniu statusu systemu, nagraniu krótkiego klipu z ekranu, sprawdzeniu kamerki albo temperatury w serwerowni. Dokładnie to umożliwiają Nodes w OpenClaw.

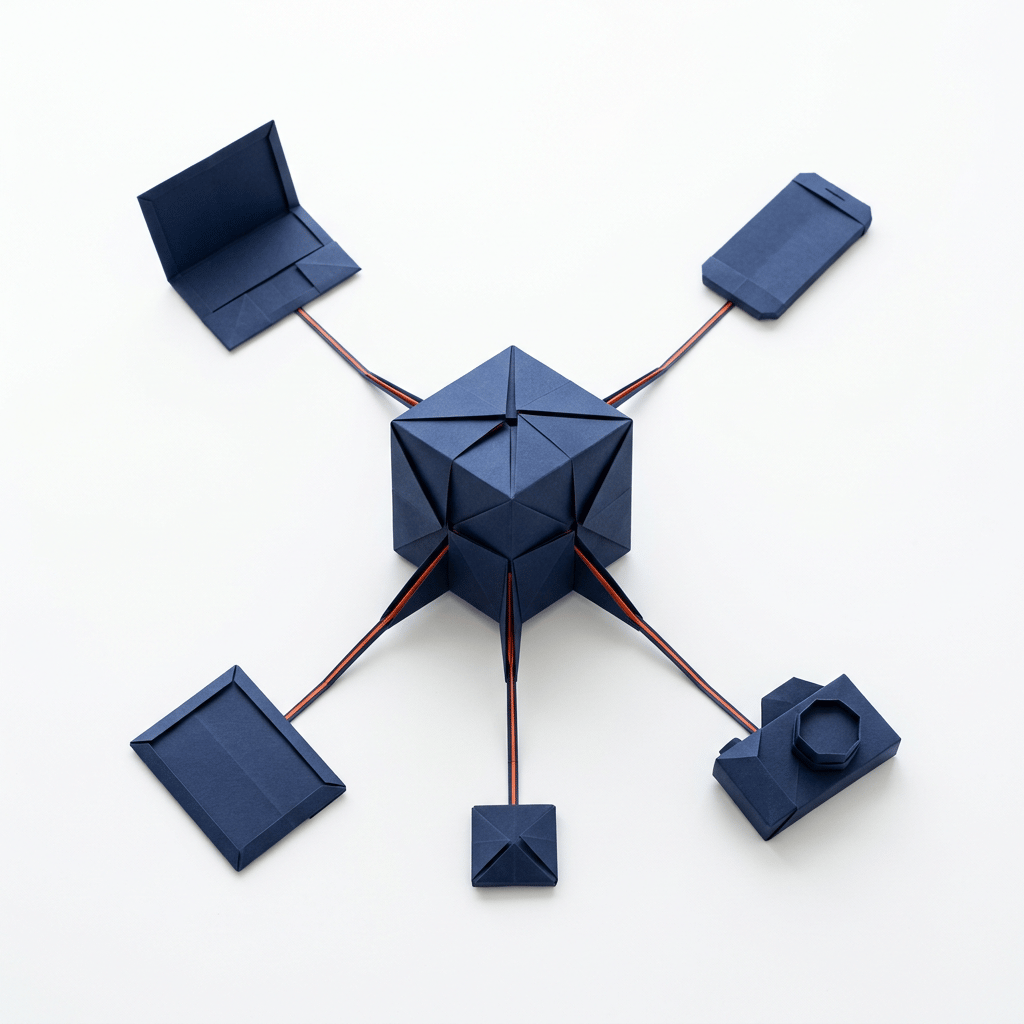

Node to sparowane, zdalne urządzenie, które staje się „przedłużeniem” Twojego asystenta. Możesz mieć Gateway na serwerze, a node’y w różnych miejscach: Mac mini w biurze, Raspberry Pi w magazynie, laptop w domu, a nawet telefon. A potem sterujesz tym z jednego czatu (Telegram/WhatsApp), bez wystawiania portów na świat.

W tym artykule pokazuję, czym są Nodes, jak wygląda parowanie, które możliwości są najbardziej użyteczne w firmie oraz jak podejść do bezpieczeństwa: allowlisty, ograniczenia, rate limiting i audyt. To temat, w którym „moc” jest realna – więc zasady są ważniejsze niż demo.

- Czym są Nodes (i jak różnią się od zwykłego „zdalnego pulpitu”)

- Parowanie: jak dodać node do floty

- Możliwości: co node może robić

- Bezpieczeństwo: allowlisty, akceptacje, rate limiting, audyt

- Przypadki użycia o najlepszym ROI w MŚP

Czym są Nodes (i jak różnią się od zwykłego „zdalnego pulpitu”)

Node to urządzenie, które łączy się z Twoim Gateway i wykonuje polecenia w Twoim imieniu – ale w kontrolowany sposób. Zamiast ręcznie klikać w TeamViewer czy VNC, mówisz: „zrób screenshot”, „sprawdź temperaturę”, „zrestartuj usługę”, „pobierz logi”.

Największa przewaga to model połączenia: node inicjuje połączenie wychodzące do Gateway (WebSocket), więc zazwyczaj nie musisz wystawiać portów, przebijać NAT-u ani otwierać firewalli. To ogromna przewaga operacyjna.

Druga przewaga jest taka, że Nodes są narzędziem dla agentów, a nie tylko „zdalnym pulpitem”. Możesz połączyć je z automatyzacjami, cronem i workflow: node robi pomiar, agent analizuje, a Ty dostajesz alert tylko wtedy, gdy próg jest przekroczony.

Parowanie: jak dodać node do floty

Parowanie powinno być celowo „niewygodne”: każde nowe urządzenie musi zostać zatwierdzone. To pierwsza warstwa bezpieczeństwa.

W praktyce wygląda to tak:

- Na urządzeniu uruchamiasz proces parowania.

- W Gateway pojawia się pending request.

- Zatwierdzasz tylko to, co rozpoznajesz.

Po sparowaniu node jest widoczny na liście statusów – wraz z informacją, jakie ma możliwości i kiedy był ostatnio widziany.

Najlepsza praktyka: nazywaj node’y po roli, nie po urządzeniu. „home-server”, „biuro-monitoring”, „kiosk-magazyn”, a nie „macbook-jana”. To ułatwia myślenie o procesach.

Możliwości: co node może robić

Nodes potrafią obsłużyć wiele praktycznych akcji, ale warto myśleć o nich jak o kategoriach:

- uruchamianie komend (run) – najlepiej tylko tych z allowlisty,

- obraz/ekran (screenshot, screen_record),

- kamera (camera_snap),

- lokalizacja (location_get) – jeśli używasz urządzeń mobilnych,

- wywołania „wyższych” akcji (invoke), jeśli masz własne komendy.

W firmie największy zwrot dają zwykle trzy rzeczy: status + logi, screenshoty oraz kamera w miejscach krytycznych (magazyn, serwerownia, recepcja). To są czynności, które człowiek i tak robi ręcznie – tylko wolniej.

Bezpieczeństwo: allowlisty, akceptacje, rate limiting, audyt

Nodes są potężne, więc muszą mieć pasy bezpieczeństwa. Najważniejsza zasada brzmi: node nie powinien robić niczego, czego nie wpiszesz na allowlistę. To model „allow”, a nie „deny”.

Na start ustaw minimalny zestaw komend, które są bezpieczne i odwracalne: uptime, df -h, docker ps, docker logs …. Nie dawaj rm -rf, nie dawaj destrukcyjnych akcji. Jeśli potrzebujesz write, dodaj je dopiero, gdy masz procedurę i audyt.

Do tego dochodzi rate limiting (żeby nie dało się zaspamować node’a) oraz audit log (żeby było wiadomo, co się wydarzyło). W praktyce to także narzędzie compliance: możesz pokazać, kto uruchomił akcję i kiedy.

Najbezpieczniejszy model na start to human-in-the-loop: agent proponuje akcję, a Ty ją zatwierdzasz. Dopiero gdy proces jest stabilny, automatyzujesz reakcje.

| Warstwa | Co chroni | Jak wdrożyć |

| Pairing approval | Nieautoryzowane urządzenia | Zatwierdzaj tylko rozpoznane requesty |

| Allowlist możliwości | Zbyt duże uprawnienia | Minimalny zestaw dozwolonych komend |

| Rate limiting | Przeciążenie i spam | Limity globalne i per node |

| Audit log | Brak śladów i chaos | Regularny przegląd działań |

Przypadki użycia o najlepszym ROI w MŚP

- Monitoring infrastruktury „po kosztach”: Raspberry Pi jako node w serwerowni, który co godzinę raportuje temperaturę i status usług.

- Szybki podgląd problemu bez laptopa: screenshot lub krótki screen_record z komputera w biurze, gdy ktoś zgłasza „coś nie działa”.

- Operacje na usługach: restart kontenera, sprawdzenie logów, statusy – wykonywane na żądanie przez czat.

- Kiosk i dashboard: node + Canvas jako „ekran prawdy” w firmie (KPI, alerty, statusy), aktualizowany automatycznie.

To scenariusze, które nie wymagają wielkiej architektury, a realnie oddają czas. Kluczem jest konsekwencja: jeden proces, jedna metryka, a potem skalowanie.

Budujesz flotę urządzeń sterowanych przez AI?